Công nghệ - 13/10/2025 09:36:06

Nếu bạn đang xây dựng một Web API hoặc Microservices sử dụng ASP.NET Core Identity để xác thực (Authentication) và ủy quyền (Authorization) với JWT (JSON Web Token), bạn chắc chắn đã biết rằng Token không chỉ là một chuỗi ký tự ma thuật. Nó là một "hộ chiếu điện tử" chứa các Claims—thông tin định danh và quyền hạn của người dùng.

Mục tiêu cốt lõi của việc tùy biến Claims là để giảm thiểu việc gọi database (DB) trong mỗi Request (stateless architecture) và chuyển logic ủy quyền từ tầng Business lên thẳng tầng Authorization.

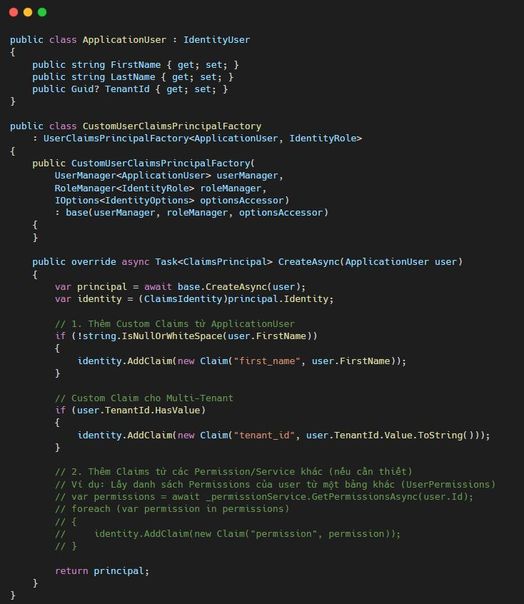

Trong ASP.NET Core Identity, cách tiếp cận chính xác và được khuyến nghị (best practice) để thêm hoặc sửa đổi Claims vào ClaimsPrincipal (và từ đó vào JWT) là triển khai Interface IUserClaimsPrincipalFactory<TUser>.

Best Practice:

- Chỉ thêm Claims "thiết yếu": Không bao giờ nhét quá nhiều dữ liệu vào JWT. JWT Token được gửi trong mọi Request, nếu nó quá lớn (> 4KB) sẽ gây lãng phí băng thông và làm chậm hiệu suất API.

- Sử dụng IClaimsTransformation (cho client): Nếu bạn cần thêm Claims chỉ để dùng trong Authorization Policy và không cần chúng hiển thị trong JWT Token (giảm kích thước), hãy sử dụng IClaimsTransformation. Tuy nhiên, IUserClaimsPrincipalFactory là tối ưu nhất cho việc sinh Claims ban đầu vào Token

- Quản lý Refresh Token: JWT Access Token nên có thời gian sống ngắn (15-30 phút) để tăng cường bảo mật. Hãy xây dựng thêm Refresh Token để người dùng không cần đăng nhập lại, đây là giải pháp tối ưu cho trải nghiệm người dùng và bảo mật.

Việc tùy biến JWT Claims là một bước đi quan trọng để chuyển từ Authentication sang Authorization hiệu quả, đặc biệt trong kiến trúc Microservices hoặc các hệ thống đòi hỏi độ linh hoạt và hiệu năng cao.

dotnet aspnetcore jwt claims identity security softwarearchitecture microservices performance